Se denomina “Food Fraud” (FF) a la acción deliberada e intencional de sustitución, adición, adulteración o descripción errónea de alimentos, ingredientes, información de producto con intencionalidad de ganancia económica, que podría afectar a la salud el consumidor (GFSI BRV 7).

El fraude alimentario conllleva perjuicios económicos enormes, por lo que se están desarrollando políticas gubernamentales para monitorearlo e incluso políticas y operaciones multilaterales para combatirlo.

Se pueden tener varios tipos de fraude incluyendo sustitución, dilución, etiquetado falso, desviación, ocultación de defectos, mejoras no aprobadas, etc.

La FDA acaba de actualizar su página relativa a Food Fraud (adulteración por motivos económicos EMA) https://www.fda.gov/food/compliance-enforcement-food/economically-motivated-adulteration-food-fraud

Se incluye información de casos representativos de FF como aceite de oliva, miel, jugos, mariscos, especias; enlaces para denuncia de casos de FF, las formas en las que la FDA está monitoreando y detectado el FF; así como reporte de alertas de importación.

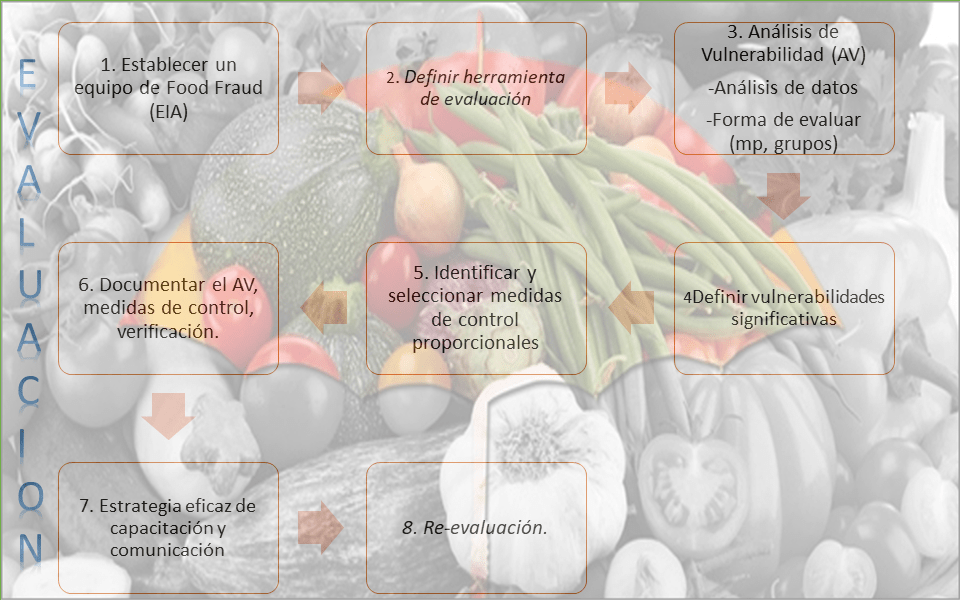

Todos los esquemas de Inocuidad Alimentaria definen requisitos para prevención de Food Fraud, incluyendo los reconocidos por GFSI como FSSC 22000, BRC, IFS, así como la FSMA (ley de Inocuidad Alimentaria) en Estados Unidos cuya aplicación es obligatoria para poder exportar a este país; por estas razones es fundamental conocer la forma de abordar la prevención de Food Fraud. Ésta generalmente incluye los siguientes pasos generales:

- Identificar vulnerabilidades ante FF tanto en materias primas, insumos como en procesos, para ello se analizan aspectos tales como: Historial de fraude, Consideraciones políticas y económicas, Cadena de suministro, Relación con proveedores e historial de suministro, Control de calidad de la materia prima; Almacenamiento y trazabilidad, Calibración , Salud financiera de la organización; Recursos Humanos internos, etc.

Para el análisis exhaustivo de estos puntos y los antecedentes es conveniente recurrir a información proporcionada por los gobiernos, por bases de datos privadas que proporcionan información actualizada y precisa sobre casos de FF como HorizonScan o Decernis y también información sustentada sobre métodos de detección laboratorial.

2. Una vez identificadas las vulnerabilidades significativas, definir estrategias de mitigación, así como las formas de monitoreo, verificación y registro de las mismas.